Veröffentlicht am: 24. Juli 2025

8 Minuten Lesezeit

Wie du das Compliance-Beobachtungsmanagement mit GitLab transformierst

Erfahre, wie das Security-Compliance-Team von GitLab das Beobachtungsmanagement mithilfe der DevSecOps-Plattform verbessert hat und dabei Transparenz, Zusammenarbeit und Verantwortlichkeit gesteigert hat.

Eine Beobachtung ist ein Compliance-Befund oder eine Schwachstelle, die während der Kontrollüberwachung identifiziert wird. Im Wesentlichen handelt es sich dabei um eine Lücke zwischen dem, was deine Sicherheitskontrollen leisten sollten und dem, was sie tatsächlich leisten. Beobachtungen können aus Designmängeln resultieren, bei denen die Kontrolle nicht ordnungsgemäß strukturiert ist, um Anforderungen zu erfüllen, aus Problemen mit der Betriebseffektivität, bei denen die Kontrolle existiert, aber nicht wie vorgesehen funktioniert, oder aus Beweislücken, bei denen erforderliche Dokumentation oder Nachweise der Kontrollausführung fehlen.

Diese Beobachtungen entstehen aus unserem vierteljährlichen Kontrollüberwachungsprozess, bei dem wir systematisch die Effektivität von Sicherheitskontrollen bewerten, die unsere Zertifizierungen (SOC 2, ISO 27001 usw.) unterstützen. Beobachtungen können auch das Ergebnis unserer externen Audits durch unabhängige Prüfer(innen) sein. Beobachtungen sind nicht nur Compliance-Checkboxen, sie stellen echte Sicherheitsrisiken dar, die eine schnelle, transparente Behebung erfordern.

Beobachtungsmanagement ist der Prozess, mit dem wir diese Beobachtungen von der Identifizierung über die Behebung bis zum Abschluss verwalten. In diesem Artikel erfährst du, wie das GitLab-Sicherheitsteam die DevSecOps-Plattform nutzt, um Beobachtungen zu verwalten und zu beheben, und welche Effizienzsteigerungen wir dadurch erzielt haben.

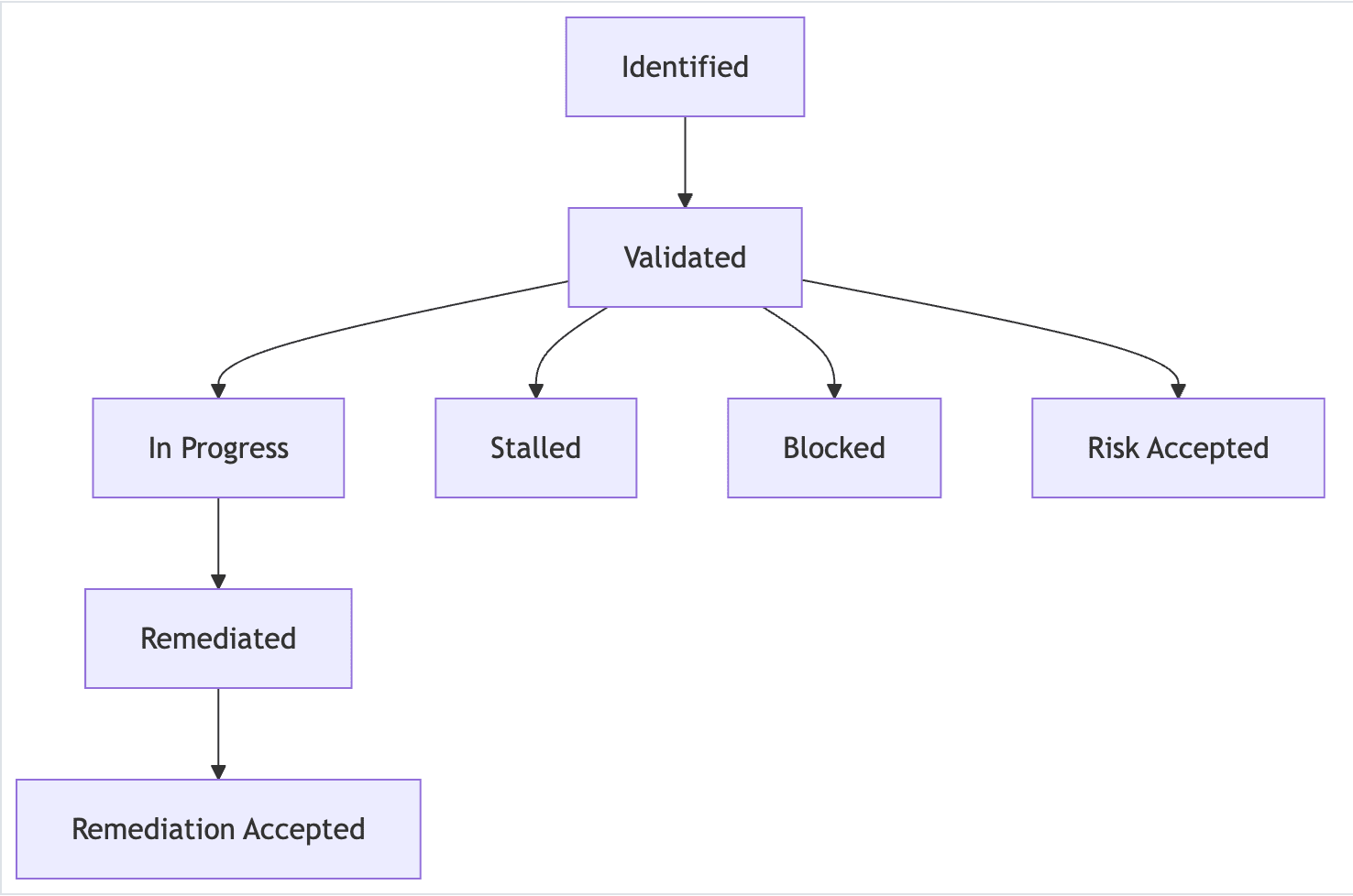

Der GitLab-Beobachtungslebenszyklus: Von der Identifizierung zur Lösung

Der Lebenszyklus einer Beobachtung umfasst den gesamten Prozess von der ersten Identifizierung durch Compliance-Ingenieur(innen) bis zur abgeschlossenen Behebung durch Behebungsverantwortliche. Dieser Lebenszyklus ermöglicht transparente Echtzeit-Statusberichte, die für alle Beteiligten leichter zu verstehen und zu verfolgen sind.

Hier sind die Phasen des Beobachtungslebenszyklus:

1. Identifizierung

- Compliance-Ingenieur(innen) identifizieren potenzielle Beobachtungen während der vierteljährlichen Überwachung.

- Eine erste Validierung erfolgt, um zu bestätigen, dass der Befund eine echte Kontrolllücke darstellt.

- Die detaillierte Dokumentation beginnt sofort in einem GitLab-Issue.

- Die Grundursache der Beobachtung wird ermittelt und ein Behebungsplan zur Behebung der Grundursache wird erstellt.

2. Validierung

- Das Issue wird dem/der entsprechenden Behebungsverantwortlichen zugewiesen (normalerweise eine Teamleitung oder Abteilungsleiter(in)).

- Der/die Behebungsverantwortliche überprüft und bestätigt, dass er/sie die Verantwortung versteht und akzeptiert.

- Der Behebungsplan wird bei Bedarf gemeinsam überprüft, priorisiert und aktualisiert.

3. In Bearbeitung

- Die aktive Behebungsarbeit beginnt mit klaren Meilensteinen und Fristen.

- Regelmäßige Updates werden über GitLab-Kommentare und Statusänderungen bereitgestellt.

- Die Zusammenarbeit erfolgt transparent, sodass alle Beteiligten den Fortschritt sehen können.

4. Behoben

- Der/die Behebungsverantwortliche markiert die Arbeit als abgeschlossen und stellt Nachweise zur Verfügung.

- Das Issue geht zur Compliance-Überprüfung zur Validierung über.

5. Lösung

- Compliance-Ingenieur(innen) verifizieren, dass die Abschlusskriterien erfüllt sind.

- Das Issue wird mit finaler Dokumentation geschlossen.

- Erkenntnisse werden für zukünftige Prävention erfasst.

Alternative Pfade behandeln blockierte Arbeiten, Risikoakzeptanzentscheidungen und stagnierende Behebungsbemühungen mit entsprechenden Eskalations-Workflows.

Die Macht der Transparenz in GitLab

Effektives Beobachtungsmanagement sollte keine Detektivarbeit erfordern, um grundlegende Informationen wie Eigentümerschaft, Status oder Priorität zu ermitteln. Dennoch befinden sich die meisten Organisationen genau in diesem Szenario: Compliance-Teams jagen Updates hinterher, operative Teams sind sich ihrer Verantwortlichkeiten nicht bewusst, und die Führungsebene hat keine Sichtbarkeit auf die tatsächliche Risikoexposition bis zur Audit-Saison.

Das Security-Compliance-Team bei GitLab stand vor genau diesen Problemen. Unser Team nutzte zunächst ein dediziertes GRC-Tool als einzige Quelle der Wahrheit für ausstehende Beobachtungen, aber der Mangel an Sichtbarkeit für wichtige Stakeholder bedeutete, dass nur minimale Behebungen tatsächlich stattfanden. Das Team verbrachte seine Zeit mit administrativen Aufgaben, anstatt Behebungsbemühungen zu leiten.

Unsere Lösung bestand darin, das Beobachtungsmanagement direkt in GitLab-Issues innerhalb eines dedizierten Projekts zu verlagern. Dieser Ansatz verwandelt Beobachtungen von Compliance-Problemen in sichtbare, umsetzbare Arbeitselemente, die sich natürlich in Entwicklungs- und Betriebs-Workflows integrieren. Jeder Stakeholder kann sehen, was Aufmerksamkeit benötigt, bei Behebungsplänen zusammenarbeiten und den Fortschritt in Echtzeit verfolgen, wodurch die Transparenz und Verantwortlichkeit geschaffen werden, die traditionelle Tools einfach nicht liefern können.

Intelligente Organisation durch Labels und Issue Boards

GitLab ermöglicht es Teams, Beobachtungs-Issues in mehrere Organisationsansichten zu kategorisieren. Das Security-Compliance-Team verwendet Folgendes zur Kategorisierung von Beobachtungen:

- Workflow:

~workflow::identified,~workflow::validated,~workflow::in progress,~workflow::remediated - Abteilung:

~dept::engineering,~dept::security,~dept::product - Risikoschwere:

~risk::critical,~risk::high,~risk::medium,~risk::low - System:

~system::gitlab,~system::gcp,~system::hr-systems - Programm:

~program::soc2,~program::iso,~program::fedramp,~program::pci

Diese Labels werden dann genutzt, um Issue Boards zu erstellen:

- Workflow-Boards visualisieren die Phasen des Beobachtungslebenszyklus.

- Abteilungs-Boards zeigen die Behebungsarbeitslast jedes Teams.

- Risikobasierte Boards priorisieren kritische Befunde, die sofortige Aufmerksamkeit erfordern.

- System-Boards visualisieren Beobachtungen nach System.

- Programm-Boards verfolgen die zertifizierungsspezifische Beobachtungslösung.

Labels ermöglichen leistungsstarke Filter- und Berichtsfunktionen und unterstützen gleichzeitig automatisierte Workflows durch unsere Triage-Bot-Richtlinien. Weitere Details zu unserer Automatisierungsstrategie findest du im Abschnitt Automatisierung.

Automatisierung: Intelligenter arbeiten, nicht härter

Die Verwaltung von Dutzenden von Beobachtungen über mehrere Zertifizierungen hinweg erfordert intelligente Automatisierung. Das Security-Compliance-Team nutzt den Triage-Bot, ein Open-Source-Projekt, das in GitLab gehostet wird. Das Triage-Bot-Gem ermöglicht es Projektmanager(inne)n, Issues in GitLab-Projekten oder -Gruppen basierend auf definierten Richtlinien automatisch zu triagieren. Dies hilft bei der Verwaltung der Issue-Hygiene, damit sich Stakeholder auf die Behebung konzentrieren können.

Innerhalb des Beobachtungsmanagement-Projekts haben wir Richtlinien geschrieben, um sicherzustellen, dass jedes Issue eine(n) Zugewiesene(n) hat, jedes Issue erforderliche Labels hat, Issues alle 30 Tage aktualisiert werden und blockierte und stagnierende Issues alle 90 Tage angestupst werden. Zusätzlich wird wöchentlich ein Zusammenfassungs-Issue erstellt, um alle Issues zusammenzufassen, die nicht unseren definierten Richtlinien entsprechen. Dies ermöglicht es Teammitgliedern, Issues effizient zu überwachen und weniger Zeit für administrative Aufgaben aufzuwenden.

Erfolgsmessung: Schlüsselmetriken und Berichterstattung

GitLabs Roh-Issue-Daten können in umsetzbare Intelligenz umgewandelt werden. Organisationen können aussagekräftige Erkenntnisse aus Issue-Erstellungsdatum, Abschlussdatum, letztem Aktualisierungsdatum und Labels extrahieren. Die folgenden Metriken bieten einen umfassenden Überblick über die Effektivität deines Beobachtungsmanagements:

Analyse der Lösungseffizienz: Durchschnittliche Zeit von der Identifizierung bis zur Lösung nach Abteilung und Schweregrad

Verfolge Issue-Erstellungs- versus Abschlussdaten über Abteilungen und Schweregrade hinweg, um Engpässe zu identifizieren und die Leistung gegen SLAs zu messen. Dies zeigt, welche Teams bei schnellen Reaktionen hervorragend sind und welche möglicherweise zusätzliche Ressourcen oder Prozessverbesserungen benötigen.

Echtzeit-Risikobewertung: Aktuelles Risikoprofil basierend auf offenen kritischen und hochriskanten Beobachtungen

Nutze Risikostufen-Labels, um dynamische Visualisierungen der aktuellen Risikoexposition deiner Organisation zu erstellen. Dies bietet der Führungsebene ein sofortiges Verständnis kritischer Beobachtungen, die dringend Aufmerksamkeit erfordern.

Strategische Ressourcenzuweisung: Risikoverteilung auf Abteilungsebene für gezielte Verbesserungsbemühungen

Identifiziere, welche Abteilungen für die Behebung der Beobachtungen mit dem höchsten Risiko verantwortlich sind, um Ressourcen, Aufsicht und Projekte zu priorisieren. Dieser datengesteuerte Ansatz stellt sicher, dass Verbesserungsbemühungen dort fokussiert werden, wo sie maximale Wirkung haben.

Überwachung der Compliance-Bereitschaft: Zertifizierungsspezifische Beobachtungszahlen und Lösungsraten

Nutze Zertifizierungs-Labels, um die Audit-Bereitschaft zu bewerten und den Fortschritt bei Compliance-Zielen zu verfolgen. Diese Metrik bietet eine Frühwarnung vor potenziellen Zertifizierungsrisiken und validiert Behebungsbemühungen.

Verantwortlichkeitsverfolgung: Überfällige Behebungen

Überwache die SLA-Einhaltung, um sicherzustellen, dass Beobachtungen rechtzeitig Aufmerksamkeit erhalten. Diese Metrik hebt systemische Verzögerungen hervor und ermöglicht proaktive Intervention, bevor kleine Probleme zu großen Problemen werden.

Engagement-Gesundheitsprüfung: Beobachtungsaktualität

Verfolge die jüngste Aktivität (Updates innerhalb von 30 Tagen), um sicherzustellen, dass Beobachtungen aktiv verwaltet und nicht vergessen werden. Diese Metrik identifiziert stagnierende Issues, die möglicherweise eine Eskalation oder Neuzuweisung erfordern.

Fortgeschrittene Strategien: Beobachtungsmanagement weiter vorantreiben

Hier ist, was du tun kannst, um die Wirkung des Beobachtungsmanagements in deiner Organisation zu vertiefen.

Integration mit Sicherheitstools

Modernes Beobachtungsmanagement geht über manuelle Verfolgung hinaus, indem es sich mit deiner bestehenden Sicherheitsinfrastruktur verbindet. Organisationen können Schwachstellenscanner und Sicherheitsüberwachungstools konfigurieren, um automatisch Beobachtungs-Issues zu generieren, wodurch manuelle Dateneingabe eliminiert und umfassende Abdeckung sichergestellt wird.

Prädiktive Analytik anwenden

Historische Beobachtungsdaten werden zu einem leistungsstarken Prognosetool, wenn sie richtig analysiert werden. Organisationen können vergangene Behebungsmuster nutzen, um zukünftige Zeitlinien und Ressourcenanforderungen vorherzusagen, was eine genauere Projektplanung und Budgetzuweisung ermöglicht. Mustererkennung bei Beobachtungstypen zeigt systemische Schwachstellen auf, die präventive Kontrollen rechtfertigen, wodurch der Fokus von reaktivem zu proaktivem Risikomanagement verschoben wird. Fortgeschrittene Implementierungen integrieren mehrere Datenquellen in ausgefeilte Risikobewertungsalgorithmen, die differenzierte Bedrohungsbewertungen und Prioritätsrankings liefern.

Anpassung für Stakeholder

Effektives Beobachtungsmanagement erkennt an, dass verschiedene Rollen unterschiedliche Perspektiven auf dieselben Daten erfordern. Rollenbasierte Dashboards liefern maßgeschneiderte Ansichten für Führungskräfte, die hochrangige Risikozusammenfassungen suchen, Abteilungsleiter(innen), die die Teamleistung verfolgen, und einzelne Mitwirkende, die ihre zugewiesenen Beobachtungen verwalten. Automatisierte Berichtssysteme können konfiguriert werden, um verschiedenen Zielgruppenbedürfnissen und Kommunikationspräferenzen zu entsprechen, von detaillierten technischen Berichten bis zu Executive Briefings. Self-Service-Analysefähigkeiten befähigen Stakeholder, Ad-hoc-Analysen durchzuführen und benutzerdefinierte Erkenntnisse zu generieren, ohne technisches Fachwissen oder Support zu benötigen.

Von bloßer Compliance zu operativer Exzellenz

GitLabs Ansatz zum Beobachtungsmanagement stellt mehr als einen Toolwechsel dar, es ist eine grundlegende Verschiebung von reaktiver Compliance zu proaktiver Risikominderung. Durch das Aufbrechen von Silos zwischen Compliance-Teams und operativen Stakeholdern erreichen Organisationen eine beispiellose Transparenz und verbessern gleichzeitig die Behebungsergebnisse dramatisch.

Die Ergebnisse sind messbar: schnellere Lösung durch transparente Verantwortlichkeit, aktive Stakeholder-Zusammenarbeit statt widerwilliger Teilnahme und kontinuierliche Audit-Bereitschaft statt periodischer Hektik. Automatisierte Workflows befreien Compliance-Fachleute für strategische Arbeit, während reichhaltige Daten prädiktive Analysen ermöglichen, die den Fokus von reaktiver Brandbekämpfung zu proaktiver Prävention verschieben.

Am wichtigsten ist, dass dieser Ansatz Compliance von einer Last zu einem strategischen Befähiger erhebt. Wenn Beobachtungen zu sichtbaren, verfolgbaren Arbeitselementen werden, die in operative Workflows integriert sind, entwickeln Organisationen eine stärkere Sicherheitskultur und dauerhafte Verbesserungen, die über jeden einzelnen Audit-Zyklus hinausgehen. Das Ergebnis ist nicht nur regulatorische Compliance. Es ist organisatorische Resilienz und Wettbewerbsvorteil durch überlegenes Risikomanagement.

Möchtest du mehr über GitLabs Sicherheits-Compliance-Praktiken erfahren? Schau dir unser Security Compliance Handbook für weitere Einblicke und Implementierungsanleitungen an.